Hoewel de meeste ICT afdelingen en leveranciers van WiFi netwerken denken dat ze het schoolnetwerk bij hun klanten goed op orde hebben, blijkt helaas het tegendeel het geval.

Leerlingen blijken super eenvoudig alle wachtwoorden van elke gebruiker af te luisteren!!

Wacht niet te lang en laat ook uw schoolnetwerk tijdig doorlichten op deze nieuw ontdekte veiligheidslekken en aanverwante issues.

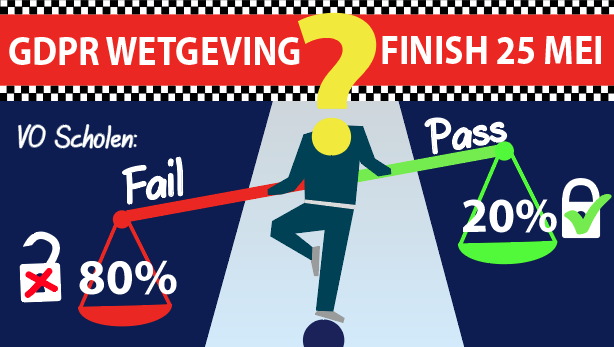

80% VO scholen kampt met onverwacht privacy probleem:

Op basis van tientallen uitgevoerde ICT scans, metingen en “second opinions” in het VO onderwijs, blijkt dat maar liefst 80% van de VO scholen er een onverwacht privacy probleem bij heeft met de WiFi installatie in de school.

Zowel de traditionele enterprise WiFi netwerken, maar vooral de moderne (laagdrempelige) “cloud managed wifi” installaties, die momenteel erg populair zijn (vaak worden ze als WaaS = WiFi as a Service) aangeboden in het onderwijs, blijken bijna voor 100% verkeerd uit te pakken in de datalek testen !!

Veel systeembeheerders worden op het verkeerde been gezet en denken dat zij het netwerk goed voor elkaar hebben.

Wanneer je alleen naar de WiFi apparatuur op zich kijkt (de accespoints en toebehoren) lijkt alles ook goed ingesteld, echter met de implementatie van het wifi, éénmaal aangesloten in het schoolnetwerk, gaat het als geheel uiteindelijk (meestal onzichtbaar voor de meeste ICT-ers) toch goed fout.

Leerlingen kunnen tegenwoordig met simpele software eenvoudig alle wachtwoorden afluisteren en verzamelen en vervolgens met die accounts zelf inloggen.

Digitaal pesten, sabotage, chantage en manipulatie liggen dan volledig open voor deze ‘junior hackers’.

Nachtmerrie voor bestuurders: GDPR datalek in je school

Nagenoeg elke school die we gecontroleerd hebben zakt hiermee door het ijs en voldoet daarmee niet aan de privacy aanbevelingen van de GDPR/AVG 2018 wetgeving!

Voor het leeuwendeel van de scholen is er dus op korte termijn werk aan de winkel……

Vragen die we vaak krijgen van schoolbestuurders en ICT managers:

• Ik heb in het WiFi netwerk een veilige inlog methode (Radius of Eduroam) en gebruikers zijn daarbij ook nog eens allemaal onderling afgeschermd met user isolatie. Dus dat zou toch goed moeten zijn?

• Of: Wij hebben als school extra geïnvesteerd in best wel zware (en dure) netwerk-beveiligingssystemen, die besmette notebooks en ongewenst gedrag detecteren en dat apparaat gelijk isoleert en in quarantaine zet. Dus dat zou toch goed moeten zijn?

Helaas blijkt dat allemaal niet (meer) het geval te zijn …….. alle kostbare inspanningen ten spijt, zien we dat dat niet (meer) de gewenste veiligheid oplevert waar je van uit gaat en op vertrouwd.

Bevindingen vanuit de praktijk bij tientallen scholen:

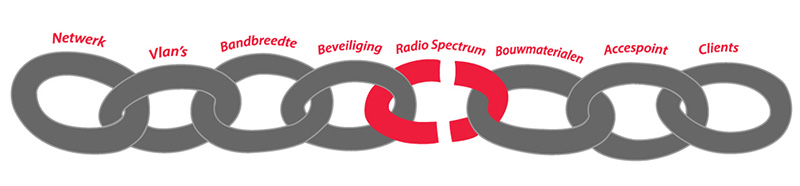

Een deel van het probleem ontstaat doordat het nieuwe WiFi netwerk vaak in een apart project of later stadium is aangeschaft en wordt aangesloten op het reeds aanwezige netwerk met switches, servers en andere netwerkapparatuur in de school.

In de keten van het netwerk ontstaan de problemen.

Een netwerk bestaat uit meerdere onderdelen. In deze keten van apparatuur ontstaan vervolgens onzichtbare “mismatches”. Op het eerste oog lijkt technisch alles prima in orde en het WiFi wordt in gebruik genomen. Juist van deze verborgen issues maken nieuwe “hack-applicaties” verbluffend eenvoudig gebruik.

Al heb je je WiFi netwerk in de basis op de accespoints dus nog zo goed beveiligd; uiteindelijk kom je verderop in de netwerkketen (ICT omgeving) uit bij netwerkswitches, servers en internet firewall’s of routers.

Soms heeft een school additioneel ook nog een (quarantaine achtige) netwerk beschermingsconstructie aangeschaft, maar zelfs die maakt het er meestal niet beter op.

Ergo in 99% van alle geteste situaties zijn juist die operationele “extra beveiligde installaties” juist de meest de gevoeligste gebleken voor de nieuwe generatie datalekken. En wie verwacht dat nu van een populaire netwerk-beveiligingsoplossing?

Nieuwe apps van leerlingen ‘verzamelen’ inloggegevens

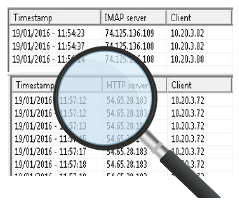

De nieuwe apps van leerlingen maken hier gebruik van; ze luisteren simpelweg alle voorbij komende verkeer af en alle inlogsessies van alle gebruikers worden tot in detail herkend en gekopieerd naar een verzamelbestand.

De nieuwe apps van leerlingen maken hier gebruik van; ze luisteren simpelweg alle voorbij komende verkeer af en alle inlogsessies van alle gebruikers worden tot in detail herkend en gekopieerd naar een verzamelbestand.

Aan het einde van een dag verzamelt een leerling op deze wijze dus simpel honderden inlognamen en wachtwoorden en de bijbehorende inlogpagina of sessie. Vervolgens kunnen ze zelf die identiteit aannemen en met zo’n account inloggen op elke on-line applicatie die volstaat met een naam / wachtwoord combinatie.

En daarmee voldoet de school in één keer niet meer aan de privacy waarborg van alle leerlingen en medewerkers in het school netwerk alsook de nieuwe GDPR wetgeving 2018.

In een persoonlijke sessie kunnen we meerdere praktijkvoorbeelden laten zien. U zult denk ik versteld staan!!

Samengevat: Elke inlogsessie is af te luisteren

Leerlingen hebben simpele applicaties ontdekt die ze eenvoudig kunnen inzetten. Hiermee kunnen ze kinderlijk eenvoudig alle inlogsessies van alle andere gebruikers in het netwerk “afluisteren”.

Leerlingen hoeven dus geen moeilijke of technische hack-pogingen te ondernemen; ze loggen simpel in op het WiFi netwerk en maken vervolgens gebruik van wat initieel een “wachtwoord herstel” programma heette.

Door gebruik te maken van moderne afluister technieken, op plekken in het netwerk waar alle gebruikers voorbij komen met hun data, kunnen ze elke (maar dan ook elke !!) inlogsessie hiermee afluisteren en de gegevens opslaan in een simpel overzicht.

Ongeacht of je nu inlogt op Magister, Google drive, e-mail of Webmail danwel alle social media accounts. Alles wordt afgevangen en opgeslagen.

Ook de nieuwe sites die beveiligt zijn met HTTPS certificaten zijn geen partij voor deze nieuwe technieken.

Met dit lek is een ook een veilige website dus geen veilige website meer als je daar als gebruiker op moet inloggen.

Opmerking: Dit ligt niet aan deze site, maar aan de beveiligingsgaten in je eigen schoolnetwerk en daar moet dus met voorrang iets aan gebeuren.

Liefst voor Mei 2018 wanneer de GDPR 2018 wetgeving ingaat.

We kunnen er wat aan doen

Op basis van de ICT scan’s en second opinions, die we op verzoek van tientallen bestuurders in 2017 in het VO onderwijs al hebben uitgevoerd, komen we tot deze onthutsende resultaten.

Ondanks de aanname van ICT managers en de overtuiging van de meeste WiFi leveranciers in het onderwijs, zien we dus een meer dan actueel probleem ontstaan in de ICT installaties van bijna elke moderne school.

Liefst 80% van de VO scholen slaagt op dit moment dus niet voor de GDPR 2018 privacy wetgeving!

Laten we ook in uw school hiermee aan de slag gaan……De eerste stap is dat we dit samen met het schoolmanagement kunnen oppakken. Met een korte “WiFi quick scan” op locatie kunnen we controleren of uw school in de positieve categorie (20%) valt of de andere (80%) waar op korte termijn acties gewenst zijn.

Tijdens die quick scan kijken we meteen ook naar de andere elementaire educatieve functies van het WiFi netwerk. Meestal komt een beveiligingsprobleem zelden alleen en vinden we in de “lekke WiFi netwerken” meestal ook meerdere verbeterpunten. Zeker wanneer scholen er intensiever gebruik van gaan maken.

GDPR mei 2018 > Het is nu tijd voor actie:

Het zal de komende maanden erg druk worden bij onze onderwijsspecialisten. Neem dus nu contact met ons op en verzeker u tijdig van een reservering voor een quick scan in uw uw school.

Het zal de komende maanden erg druk worden bij onze onderwijsspecialisten. Neem dus nu contact met ons op en verzeker u tijdig van een reservering voor een quick scan in uw uw school.

Bel ons voor vragen & advies 053 – 20 30 404,

of klik op onderstaande knop om u aan te melden voor een ‘ICT datalek ‘quick’ scan >

BewarenBewaren

BewarenBewarenBewarenBewaren

BewarenBewarenBewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren

BewarenBewaren